I2P

| I2P – Das Anonyme Netzwerk

| |

|---|---|

| Basisdaten

| |

| Erscheinungsjahr | 2003 |

| Aktuelle Version | 2.7.0[1] (9. Oktober 2024) |

| Betriebssystem | Microsoft Windows, Linux, macOS, OpenBSD, FreeBSD, Android |

| Programmiersprache | Java[2], C++[3][4] |

| Kategorie | Overlay-Netz, Sicherheitssoftware |

| Lizenz | BSD-Lizenz, GNU General Public License, MIT-Lizenz, in die Gemeinfreiheit entlassen durch den Rechteinhaber |

| deutschsprachig | ja |

| geti2p.net | |

I2P (Invisible Internet Project; deutsch „Projekt Unsichtbares Internet“) ist ein verschlüsseltes, anonymes, pseudonymes und dezentrales ohne Server auskommendes weltweit verteiltes Rechnernetz.

I2P basiert auf freier Software und hat das Ziel, eine einfache Übertragungsschicht mit dem Nutzen der Anonymität und Privatsphäre, der Sicherheit vor Angriffen und der Resistenz gegenüber Zensur für verschiedene Anwendungssoftware zu ermöglichen. I2P ermöglicht eine anonyme, verschlüsselte und dezentrale über Peer-to-Peer verteilte Kommunikationsschicht, die dafür konzipiert wurde, jedes herkömmliche Protokoll wie BitTorrent, HTTPS, SSH, XMPP, E-Mail, IRC, IPv4 und IPv6, genauso wie die traditionellen verteilten Anwendungen (z. B. Squid oder auch DNS) zu unterstützen.

Funktionsweise

Das I2P-Netzwerk selbst ist nachrichtenbasiert (wie IP), bietet aber auch eine Bibliothek an, die Datenübertragung sowie Streaming von Information ermöglicht und TCP ähnlich ist. Jede Datenübertragung ist in I2P mehrfach verschlüsselt, dafür werden insgesamt vier Schichten zur Verschlüsselung je Datenpaket verwendet. Auch die Empfangspunkte (Downloader/Empfänger) der Datenpakete sind wiederum durch das Verschlüsselungsverfahren geschützt, größtenteils bestehen diese aus einem Paar öffentlicher Schlüssel.

Auch wird der Datenverkehr parallel über mehrere unterschiedliche und sich ständig wechselnde Tunnels (Netzwerkketten) geleitet. Der eigene I2P-Router (I2P Benutzer) ist somit auch stetig an der gleichzeitigen und wechselnden Weiterleitung von mehreren verschiedenen und verschlüsselten Datenpaketen für andere I2P-Anwender beteiligt. Angesichts der hohen Anzahl an möglichen dynamischen Transportwegen (der verschiedenen und sich ständig ändernden Netzwerkketten), die der Datenverkehr durchqueren kann, ist es sehr unwahrscheinlich, dass ein Dritter eine vollständige Verbindung beobachten und den Dateninhalt überwachen kann.

Zur Weiterleitung sendet das jeweilige unter I2P laufende Programm seine Daten an den dafür vorgesehenen I2P-Router. Der I2P-Router sorgt zuerst dafür, dass die Daten verschlüsselt und für die Weitergabe anonymisiert werden. Anschließend wird eine Route über mehrere fremde I2P-Router bis zu einem aktuell gültigen Übergabepunkt des Ziel-Routers festgelegt. Von dort werden die Daten wiederum über mehrere I2P-Router bis zum eigentlichen Ziel weitergereicht. Die dabei verwendeten weiterleitenden Router werden als Hops bezeichnet. Aus Sicherheitsgründen werden aber nur die eigenen Hops bis zur Übergabestelle gezählt; auf die Anzahl der vom Ziel-Router bestimmten Hops hat der Absender keinen Einfluss.

Damit unterwegs keine Daten verloren gehen, was bereits beim Ausfall eines I2P-Routers in einer Kette von Routern geschehen kann, werden diese zugleich ein weiteres Mal über eine andere Route gesendet. Jede dieser Routen entspricht einem Tunnel. Konnten die Daten über diesen Weg ihr Ziel erreichen, so wurde dieser Tunnel erfolgreich aufgebaut.

Die Empfangsbestätigung wiederum wird vom Ziel-Router über eine neue Reihe von Hops durch neue Tunnel auf die zuvor genannte Art und Weise versendet.

Zur Ermittlung der jeweiligen Übergabepunkte und Bekanntgabe der Tunnelbelegung wird eine Anfrage an die verteilte I2P-Netzwerkdatenbank gestellt, die eine strukturierte verteilte Hashtabelle (DHT) basierend auf dem Kademlia-Algorithmus vorhält. Nach je elf Minuten werden die Tunnel verworfen und durch neue ersetzt.

I2P verwendet 2048bit ElGamal / AES256 / SHA256 + Session-Tags-Verschlüsselung und Ed25519-EdDSA- / ECDSA-Signaturen.

Realisierung

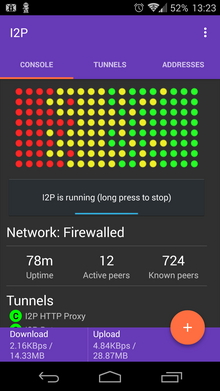

Der Kern der ursprünglichen I2P-Anwendung wurde plattformunabhängig in Java geschrieben; eine bereits installierte Java-Laufzeitumgebung wird vorausgesetzt. In Java-I2P wurden grundlegende Programme in Form von Webanwendungen integriert. Über einen Webbrowser wird die so genannte „Routerkonsole“ aufgerufen. Sie dient zur Konfiguration und als Einstiegsseite in das I2P-Netz.

Seit 2015 existiert mit I2Pd eine vollständige Implementierung in C++[5]. I2Pd kommt mit weniger Ressourcen aus, bringt dafür aber keine zusätzliche Software mit.

Über die in I2P integrierten Proxys können „gewöhnliche“ Anwendungen eingebunden werden. Beispiele hierfür sind alle Webbrowser, das IRC, diverse E-Mail-Programme und auch Software zur Versionsverwaltung. Mittels der Proxys sollen die für gewöhnlich zur Identifizierung mitgesendeten Kopfdaten wie zum Beispiel die IP-Adresse entfernt werden.

Zudem wird eigens auf I2P zugeschnittene Software entwickelt, einige Anwendungen werden im Abschnitt Applikationen angesprochen.

Schnittstellen

- I2PTunnel ist eine in I2P eingebettete Anwendung, die es erlaubt, beliebige TCP/IP-Dienste über I2P zur Verfügung zu stellen.

- SAM ist ein Protokoll, welches es erlaubt, I2P-basierte Programme in einer größeren Auswahl von Programmiersprachen zu entwickeln.

- BOB ist eine weitere Schnittstelle, die es erlaubt, I2P-basierte Programme in einer größeren Auswahl von Programmiersprachen zu entwickeln.

Outproxy

I2P wurde aus Sicherheitsgründen als ein in sich geschlossenes Netzwerk entwickelt. Davon abweichend kann ein eigens dafür eingerichteter Proxy innerhalb des I2P-Netzwerks eine Verbindung zwischen dem I2P-Netz und dem Internet herstellen. Für diese so genannten Outproxys besteht zudem die Möglichkeit, die anfallende Kommunikation über das Tor-Netzwerk zu leiten. Damit soll die IP-Adresse der Proxy-Betreiber als erkennbarer Absender verschleiert werden. Auf diese Weise können auch Tor Hidden Services aus dem I2P-Netz erreicht werden. Von den I2P-Entwicklern selbst werden keine öffentlich zugänglichen Outproxys betrieben, sondern sie werden ausschließlich von meist anonymen Freiwilligen bereitgestellt.

Releases

I2P hat alle sechs bis acht Wochen eine stabile Version erhalten. Updates werden über I2P-Torrents verteilt und vom Release-Manager (in der Regel zzz oder str4d) signiert.

Unterschied zu Tor

Während Tor hauptsächlich anonyme Proxyserver für diverse Internet-Dienste wie IRC (Internet Relay Chat), E-Mail oder HTTP bietet, geschieht bei I2P primär alles innerhalb des Netzwerks. Das hat den Vorteil, dass die Nutzdaten Ende-zu-Ende-verschlüsselt sind. Dies ist zwar auch bei den Tor Onion Services der Fall, nicht aber wenn normale, öffentlich erreichbare Webservices über Tor verwendet werden. Gleiches gilt für E-Mails, die über einen I2P-internen Server geleitet werden (Susimail): Diese sind nur vom Sender bis zum Server und vom Server zum Empfänger verschlüsselt – I2P-Bote ist davon nicht betroffen, da es serverlos ist.

I2P kommt im Gegensatz zu Tor ohne zentrale Knotendatenbank (directory server) aus und ist somit vollkommen dezentral. Die Knotenliste wird bei I2P stattdessen durch die leistungsfähigsten Knoten (sogenannte floodfill peers) mit Hilfe des Kademlia-Algorithmus als verteilte Datenbank vorgehalten.[6] Da es keine Zentralinstanz mit der Knotenliste gibt, muss deshalb beim Start von I2P mindestens die Adresse eines anderen I2P-Teilnehmers bekannt sein, um am I2P-Netzwerk teilnehmen zu können. Von diesem Teilnehmer kann man dann die Informationen zu weiteren I2P-Knoten erhalten. Um dieses Startproblem zu umgehen, publizieren einige I2P-Teilnehmer regelmäßig die Knotenliste auf verschiedenen Websites. Der I2P-Client versucht diese Websites beim Start automatisch abzurufen, um darüber an Adressen von I2P-Knoten zu kommen.

I2P verwendet verglichen mit Tor auch keine Entry-Knoten, sondern wählt zufällig andere I2P-Benutzer aus, um mit ihnen zu kommunizieren. Dadurch ist es schwieriger, die Quelle oder das Ziel der Daten zu identifizieren, da sie sich in der Menge der anderen I2P-Benutzer verlieren, die ständig und dynamisch unterschiedlichen Traffic im I2P-Netzwerk weiterleiten. Es ist nicht einsehbar, was der I2P-Benutzer selber sendet, da man im Rauschen des weitergeleiteten Traffics von anderen I2P-Anwendern untergeht. Bei Tor hingegen werden Entry-Knoten benötigt, die immer als erste Station vom Anwender verwendet werden, um ins Tor-Netzwerk zu gelangen. Diese Entry-Knoten sind öffentlich bekannt und können von Dritten beobachtet werden, die versuchen könnten, die Aktivitäten der Tor-Benutzer zu verfolgen.

Auch benutzt I2P ausschließlich unidirektionale Tunnel, was bei der Abwehr von Timing-Angriffen hilfreich ist, denn eine Anfrage und die Antwort darauf nehmen nicht denselben Weg. Allerdings verdoppelt dies auch die Anzahl aufgebauter Tunnel, was wiederum die Wahrscheinlichkeit erhöht, einen Tunnel mit Knoten aufzubauen, die unter der Kontrolle eines Angreifers liegen. Damit könnte für diesen Angreifer u. U. eine Deanonymisierung der Verkehrsbeziehung zwischen Sender und Empfänger möglich werden.

Zusätzlich verwendet I2P onion routing auch garlic messages.[7] Diese realisieren die Ende-zu-Ende-Verschlüsselung innerhalb des I2P-Netzes und bündeln eine oder mehrere Nachrichten, die beim Empfänger gemeinsam entschlüsselt werden. Die einzelnen Nachrichten müssen dabei nicht alle unbedingt für den Empfänger selbst bestimmt sein, sondern können teilweise auch Weiterleitungs- und Verzögerungsanweisungen enthalten. Dies ist insbesondere für nichtzeitkritische Dienste interessant, da die durch die Verzögerung realisierte zeitliche Entkopplung der Nachrichtenweiterleitung die Anonymität zusätzlich stärkt.

Prinzipiell wäre I2P auch ganz ohne Tunnelaufbau, d. h. allein durch Nutzung der Weiterleitungsfunktion innerhalb der garlic messages anonym verwendbar, indem die weiterzuleitende Nachricht selbst wieder eine garlic message für den nächsten Knoten in der Route ist usw. Standardmäßig wird diese Form der Nachrichtenweiterleitung aber nicht verwendet.

Angriffsverfahren

Im Jahr 2011 wurde ein Angriffsverfahren auf das I2P-Netzwerk dokumentiert und gezeigt, dass ein Angreifer mit moderaten Ressourcen die Identität eines HTTP-Dienstes (einer „Eepsite“) herausfinden kann.[8] Dieser Angriff ist durch weitere Optimierungen an der Sicherheit nicht mehr möglich. So wurden mittlerweile die Datentransportwege von zwei auf drei Tunnels erhöht und das seit 2005 in I2P verwendete UDP-Transportprotokoll "SSU" durch das neuere und sicherere "SSU2" Transportprotokoll ersetzt. Mit der I2P Version 2.0.0 von November 2022 ist SSU2 als Standard in I2P aktiv.

Applikationen

susimail

Integriert in Java-I2P ist der Webmail-Client susimail (Eigenschreibweise) im Zusammenspiel mit dem Provider „Postman HQ“. Abruf und Versand erfolgen via SMTP und POP3. Mit susimail sollen die in diesem Bereich als Sicherheitslücken geltenden Kopf-Daten, die zur Identifikation der Absender führen, gefiltert werden. Eine Verschlüsselung der eigentlichen E-Mails liegt im Ermessen der Anwender. Der Dienst steht allen Teilnehmern nach Anmeldung kostenfrei zur Verfügung.

I2P-Bote

I2P-Bote ist ein Ende-zu-Ende verschlüsseltes, netzwerkinternes und völlig dezentrales, serverloses E-Mail-System. Es unterstützt das Erstellen und Verwenden verschiedener Identitäten und filtert die Mail-Header so, dass nur die wirklich notwendigen, nicht-identifizierenden Headerbestandteile verwendet werden (diese sind dann aber ebenfalls verschlüsselt). Diese Anwendung ist noch im Alpha-Stadium, befindet sich aber in aktiver Entwicklung. Derzeit kann man sie über das Webinterface benutzen, aber für die Zukunft ist POP3-Unterstützung geplant, sodass es mit jedem gängigen E-Mail-Programm verwendet werden kann. I2P-Bote bietet zusätzlich noch einen high-latency transport ähnlich wie Mixmaster oder Mixminion an, der eine noch stärkere Anonymität bieten soll. I2P-Bote ist somit auch als Remailer zu bezeichnen. Der ursprüngliche Autor bzw. Absender der Bote-Mail kann schon längst wieder offline sein, wenn die Bote-Mail bei den sie speichernden Knoten ankommt. Aber für all jene, die ein schnelles Versenden ihrer Bote-Mails bevorzugen, wird die zügige, nicht über viele andere Rechner weitergeleitete (außer natürlich über I2P) und verzögerte Methode des Versendens weiterhin bestehen bleiben. Jeder Benutzer kann selbst entscheiden, wie viel Anonymität und wie viel Geschwindigkeit er haben will.

Da alle Bote-Mails automatisch Ende-zu-Ende verschlüsselt werden, ist der Inhalt der Mail an keiner Stelle als Klartext lesbar, außer bei Absender und Empfänger selbst. Damit entfällt die Notwendigkeit, die bei normalen E-Mail-Systemen (und somit auch bei Susimail {Wird weiter unten im Abschnitt Susimail noch erläutert.}) noch besteht, sich selbst separat um die Verschlüsselung und Authentifizierung der E-Mails kümmern zu müssen, wenn man nicht will, dass beispielsweise der Betreiber des E-Mail-Servers den Inhalt der E-Mails lesen kann.

Aufgrund dessen, dass I2P-Bote völlig dezentral ist, gibt es natürlich auch keinen solchen Mailserver der verschiedene anonyme Identitäten miteinander in Verbindung bringen könnte (Stichwort: Profiling): Selbst die weiterleitenden und speichernden Rechner kennen weder den realen Absender noch dessen pseudonyme E-Mail-Adresse, und ausschließlich der letzte Knoten der „high-latency“-Mailrouten und die speichernden Rechner kennen überhaupt die anonyme Empfängeradresse. Und selbst für sie bleiben Betreff, Datum etc. uneinsehbar.

Filesharing

Filesharing wie BitTorrent gelten als ein wichtiger Bestandteil von I2P. Um den Datenverkehr zu anonymisieren, reicht eine Verschlüsselung nicht aus, die Absender und Empfänger wären unter Umständen noch ermittelbar. Ein hohes und beständiges Maß an Datenverkehr von möglichst vielen Teilnehmenden muss das nötige „Rauschen“ erzeugen, in dem Daten versteckt werden können und das es unmöglich macht, die Herkunft, Wege und das Ziel zu bestimmen.

I2PSnark

Die BitTorrent-Anwendung I2PSnark wurde als Webanwendung entwickelt und kann über jeden Webbrowser gesteuert werden. Im laufenden Betrieb wird kein Browser benötigt, das Programm kommt ohne GUI aus. In Java-I2P ist I2PSnark fest integriert, zeitgleich werden selbstständig laufende Versionen veröffentlicht. I2PSnark verfügt über alle grundlegenden BitTorrent-Features und wird hinsichtlich auf eine einfache und sichere Handhabung entwickelt. So werden nur Teilnehmer – Peers, Seeds und Tracker usw. – aus dem I2P-Netz akzeptiert.

MuWire

MuWire ist ein Programm zum Durchsuchen und Austauschen von Dateien. MuWire ermöglichst es anonym ganze Verzeichnisse oder Laufwerke an Daten freizugeben. Dabei kann der Anwender jederzeit bestimmen und verändern, ob er seine Dateien für alle MuWire-Anwender oder nur für bestimmte Anwender freigibt.

Die Benutzung von MuWire erfordert das Erstellen eines Spitznamens, der mit einer kryptographisch starken I2P-Adresse kombiniert wird und eine Identität für MuWire auf einer anonymen Ebene bildet. Mit dieser Funktion ist es den MuWire-Benutzern möglich miteinander anonym und verschlüsselt zu chatten, freigegebene Dateien in einem persönlichen RSS (Web-Feed) zu veröffentlichen oder die RSS von anderen Benutzern zu abonnieren.

MuWire kann direkt mit I2P über den Webbrowser gestartet und bedient werden oder als separate Desktopanwendung.

Tahoe-LAFS

Tahoe-LAFS (Tahoe Least-Authority File Store) (die englische WP hat einen Artikel darüber) ist ein freier und offener, sicherer, dezentralisierter, fehlertoleranter, verteilter Datenspeicher und ein verteiltes verschlüsseltes Dateisystem. Tahoe-LAFS kann als Online-Backup-System oder als Datei- oder Web-Host verwendet werden, je nachdem, welches Front-End zum Einfügen und Zugreifen auf Dateien im Tahoe-System verwendet wird.

Mit Tahoe-LAFS werden Dateien beim Hochladen in einzelne Datenblöcke kodiert, verschlüsselt und auf einer willkürlichen Auswahl der teilnehmenden Rechner gespeichert. Das bedeutet, dass mit Tahoe-LAFS gespeicherte Daten auch dann vertraulich und abrufbar bleiben, wenn einige Rechner als Speicherserver ausfallen oder von einem Angreifer übernommen werden oder nicht mehr verfügbar sind. Beim Download einer Datei werden die einzelnen verteilten Datenblöcke der gewünschten Datei gesucht, zusammengesetzt, und auf dem eigenen Speicherträger wieder entschlüsselt.

Durch das willkürliche und verschlüsselte Ablegen der einzelnen verteilten Datenblöcke einer Datei ist sichergestellt, dass die Betreiber von Tahoe-LAFS nicht wissen, welche Dateninhalte auf dem verfügbaren freigegebenen Datenspeicher gespeichert werden. Selbst wenn jemand die Verschlüsselung durchbricht und beweisen kann, dass auf einem PC bestimmte Daten gespeichert sind, kann nicht bewiesen werden, dass der Betreiber des PCs davon wusste (Abstreitbarkeit durch Migration). Mit der Benutzung über I2P können zudem anonyme und verteilte Netzwerke gebildet werden. Der Quellcode steht sowohl unter der GPL als auch unter der Transitive Grace Period Public Licence.

BiglyBT

Das Open-Source-Tool BiglyBT ermöglicht alle Funktionen des BitTorrent-Netzwerkes per Plugin über das I2P-Netzwerk zu verwenden und bringt noch einige zusätzliche Features mit. So kann beispielsweise eine "Swarm"-Funktion aktiviert werden, mit der sich laufende Downloads beschleunigen lassen. Oder es können Dateien mit Tags versehen und so besser organisiert werden.

I2PRufus und Robert

I2PRufus ist ein anonymer, auf Rufus basierender BitTorrent-Client. Damit lassen sich spezielle I2P-Bittorrents unter Nutzung des I2P-Layers herunterladen oder auch erzeugen, es muss zusätzlich installiert werden. Robert ist eine Weiterentwicklung von I2PRufus. Statt SAM benutzt er BOB. Robert muss zusätzlich installiert werden.

i2p-bt

i2p-bt ist ein Kommandozeilen-Bittorrent-Client für I2P.

Transmission for I2P

Transmission for I2P ist eine Portierung des Bittorrent-Klienten Transmission auf das I2P-Netz.

I2Phex

I2Phex ist ein auf dem Open-Source-Programm Phex basierendes P2P-Programm. Dieses bildet ein anonymes Gnutella-Netz innerhalb des I2P-Netzes. Es muss zusätzlich installiert werden. Die Diskussion und Koordination zu I2Phex findet in den Foren des Projekts statt.

IRC und Messenger

IRC

Es gibt in I2P mehrere IRC-Server (Internet Relay Chat). Diese können unter der Adresse localhost:6668 (bzw. bei einigen IRC-Programmen localhost/6668) erreicht werden, sofern I2P auf demselben Rechner läuft. Ansonsten ist die IP des Rechners zu verwenden, auf dem der I2P-Router läuft. Kanäle sind #i2p-de, #i2p-help, #i2p-chat und #i2p. Wenn man nicht anonym und über I2P diesen Räumen beitreten will oder kann, besteht noch die Möglichkeit des Zugangs via Freenode. Die Raumnamen sind dort dieselben und es gibt Changates [meint vermutlich Chan-gates, also Channel-Gates, steht aber in keinem Artikel der deutschen oder englischen Wikipedia].

I2P-Messenger

Seit Anfang 2008 gibt es ein Programm für Instant Messaging. Es basierte zunächst auf dem .Net-Framework, wurde dann jedoch völlig umgeschrieben und ist nun als ein auf Qt basierender I2P-Messenger erhältlich. Der I2P-Messenger verbindet sich direkt (also ohne Zuhilfenahme eines zentralen Servers) über den lokalen I2P-Router mit dem Gesprächspartner. Beide Kommunikationspartner können also völlig anonym für einander sein.

Da sämtliche Kommunikation über I2P geht, kann selbst der Internet Service Provider nicht feststellen, mit wem man eigentlich kommuniziert hat. Die Inhalte sind von Ende zu Ende verschlüsselt, und es gibt auch, wie oben erwähnt, keinen Server, über den sämtliche Kommunikation abgewickelt würde, der dann statistische Daten sammeln könnte. Die Entwicklung befindet sich derzeit noch in der Beta-Phase, aber er ist durchaus schon alltagstauglich, jedoch gibt es keine offline messages. Ab der kommenden Version unterstützt I2P-Messenger auch die Suche nach Benutzernamen oder Interessen.

Blogging und Tor-Outproxy

Syndiemedia

Syndiemedia, kurz Syndie, ist der Versuch, ein benutzerfreundliches und sicheres Blogging-Tool zu schaffen, welches die Techniken von anonymen und sicheren Systemen wie I2P, Tor, Freenet, MNet und anderen verwendet. Die Inhalts-Distributionsseite wird dabei vom verwendeten System losgelöst; Syndie lässt sich über das Web mit allen gängigen Anonymisierern nutzen. Syndie erlaubt Benutzern die Bildung netzwerkübergreifender Communitys, anstatt sich auf ein bestimmtes Netzwerk zu konzentrieren, und ist dadurch weniger von Trends abhängig.

Syndies Ansatz ist es, die Sicherheits-, Anonymitäts- und Kryptografiewelten mit der Einfachheit und dem Benutzerfokus der Bloggingwelt zu verschmelzen. Vom Benutzerstandpunkt her kann man Syndie als sicheres verteiltes LiveJournal sehen, während es technisch viel simpler aufgebaut ist. Im März 2007 wurde Syndie als eigenständiges Projekt unter dem Dach von I2P mit der Versionsnummer 1.005a herausgegeben. Aktuell ist derzeit (Juni 2013) die Version 1.103b.

Orchid

Orchid erlaubt es, über den I2P-Router Zugriff auf das Tor-Netzwerk zu erhalten. Orchid dient dabei als Outproxy, sodass Anfragen mit Ziel außerhalb vom I2P-Netz über das Tor-Netzwerk weitergeleitet werden. Die Kommunikation wird über eine gleichnamige Java-Bibliothek ermöglicht. Die Entwicklung ist stillgelegt und Zugriff auf Tor-Hidden-Services ist nicht mehr möglich, da v3-.onion-Adressen von Orchid noch nicht unterstützt werden und v2-.onion-Adressen, die von Orchid theoretisch noch unterstützt werden, vom Tor-Projekt nicht mehr unterstützt werden. Der Zugriff auf Clearnet-Seiten ist über Orchid jedoch weiterhin möglich.

Kryptowährungen

Kryptowährungen, die I2P nativ unterstützen:

Förderung

Auf der Webseite wird angegeben, dass „die Finanzierung von I2P vollständig aus Spenden stammt“.[10] Administratoren und Manager des Projekts sagten aus, dass "das Kernprojekt selbst keine Spenden annimmt". Diese sollten stattdessen in sekundäre Anwendungen fließen oder dafür ausgegeben werden, andere einzustellen, um an I2P zu arbeiten.[11] Der Open Technology Fund unterstützte I2P beim "Onboarding".[12][13] Im Gegensatz zum Tor Projekt hat I2P „nicht die finanzielle oder rechtliche Infrastruktur, um ein Netzwerk von Exit-Knoten zu unterstützen“.[14] Die Reseed-Server,[15] eine Art Bootstrap-Knoten,[16] die den Benutzer mit der initialen Menge an Knoten verbinden, um dem I2P-Netzwerk beizutreten, sollten von Freiwilligen betrieben werden.[17]

Verwandte Projekte

Weblinks

- Offizielle I2P-Website

- PurpleI2P/i2pd: I2P-Client in C++. In: github.com. 10. März 2023 (englisch).

- Anonyme Internetnutzung I2P. Telepolis

- Eintrag über I2P im ubuntuusers-Wiki

- I2P: Anonymes Netzwerk im Interview ( vom 25. Januar 2013 im Webarchiv archive.today)

Für die folgenden Links muss I2P installiert sein:

Einzelnachweise

- ↑ I2P 2.7.0 Released - Blog - I2P. (abgerufen am 9. Oktober 2024).

- ↑ The i2p Open Source Project on Open Hub: Languages Page. In: Open Hub. (abgerufen am 3. September 2018).

- ↑ In: GitHub.

- ↑ github.com.

- ↑ Invisible Internet Protocol Daemon. Abgerufen am 26. Dezember 2019 (englisch).

- ↑ I2P Technical Introduction: Network Database. Abgerufen am 24. Februar 2012.

- ↑ I2P Technical Introduction: Garlic messages. Abgerufen am 29. August 2011.

- ↑ Michael Herrmann: Auswirkung auf die Anonymität von performanzbasierter Peer-Auswahl bei Onion-Routern: Eine Fallstudie mit I2P. März 2011 (Masterarbeit Michael Herrmann ( vom 19. April 2012 im Internet Archive) [PDF] Masterarbeit in Informatik, durchgeführt am Lehrstuhl für Netzarchitekturen und Netzdienste, Fakultät für Informatik, Technische Universität München).

- ↑ Add I2P support using I2P SAM by vasild · Pull Request #20685 · bitcoin/bitcoin. In: GitHub. Abgerufen am 3. April 2021 (englisch).

- ↑ I2P: A scalable framework for anonymous communication - Introduction. In: I2P Webseite. Abgerufen am 14. März 2022 (englisch).

- ↑ idk aka. eyedeekay: Network privacy via i2p w/ idk and Sadie. In: Opt Out Podcast. Abgerufen am 14. März 2022 (englisch, 00:55:43).

- ↑ Sadie Mascis: Network privacy via i2p w/ idk and Sadie. In: Opt Out Podcast. 6. März 2022, abgerufen am 13. März 2022 (englisch, 00:54:20).

- ↑ Open Technology Fund: 5G and Human Rights. In: Open Technology Fund Webseite. United States Agency for Global Media, abgerufen am 13. März 2022 (englisch).

- ↑ idk aka. eyedeekay: Network privacy via i2p w/ idk and Sadie. In: Opt Out Podcast. 6. März 2022, abgerufen am 13. März 2022 (englisch, 00:34:20).

- ↑ How to Set up a Reseed Server. In: I2P Webseite. Abgerufen am 13. März 2022 (englisch).

- ↑ How to volunteer by helping I2P-Bote bootstrap - Blog. In: I2P Webseite. Abgerufen am 13. März 2022 (englisch).

- ↑ idk aka. eyedeekay: Network privacy via i2p w/ idk and Sadie. In: Opt Out Podcast. 6. März 2022, abgerufen am 13. März 2022 (englisch, 00:57:00).